首個(gè)AI驅(qū)動(dòng)的勒索軟件組織:大模型生成代碼、聊天機(jī)器人自主運(yùn)營(yíng)

責(zé)編:gltian |2025-01-17 14:32:00研究人員發(fā)現(xiàn),一個(gè)名為FunkSec的新興勒索軟件組織,聲稱(chēng)在1個(gè)月內(nèi)攻擊了超過(guò)80名受害者,這一數(shù)字在去年12月超越了其他任何威脅行為組織。

根據(jù)網(wǎng)絡(luò)安全公司CheckPoint的最新報(bào)告,該組織于去年年底首次出現(xiàn),可能由缺乏經(jīng)驗(yàn)的黑客組成,這些黑客試圖通過(guò)攻擊行為尋求曝光和認(rèn)可。

研究人員指出:“該組織泄露的許多數(shù)據(jù)集實(shí)際上是從之前的黑客活動(dòng)中回收得來(lái)的,這讓人對(duì)其披露的真實(shí)性產(chǎn)生了質(zhì)疑。”

FunkSec向受害者索要的贖金金額異常低,有時(shí)僅為1萬(wàn)美元。其受害者主要分布在美國(guó)、印度、意大利、巴西、以色列、西班牙和蒙古。此外,該組織還將竊取的數(shù)據(jù)打折出售給第三方。

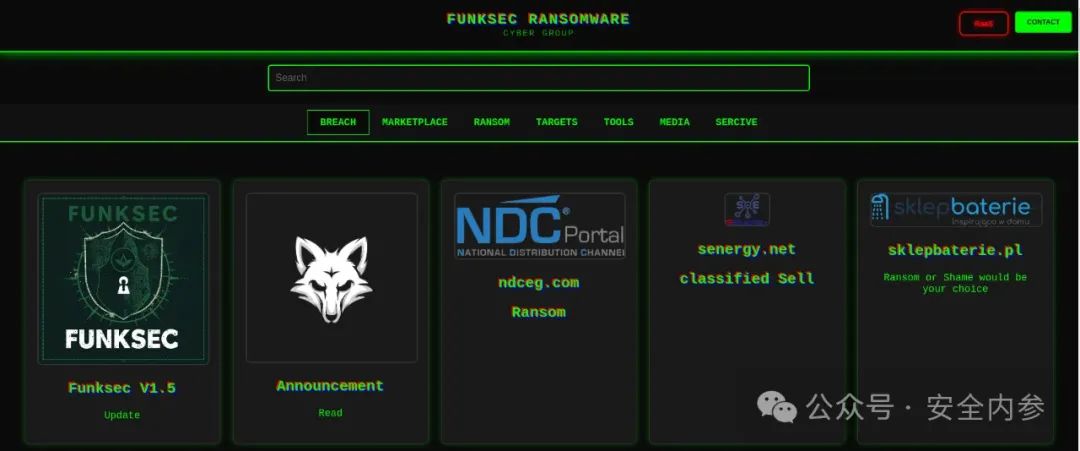

圖:FunkSec勒索門(mén)戶(hù)網(wǎng)站

FunkSec網(wǎng)站上列出的受害者包括一家旅游預(yù)訂公司、一家能源管理服務(wù)提供商以及一家家用電器銷(xiāo)售公司。然而,這些公司均未公開(kāi)證實(shí)自己遭受了所謂的攻擊。

該組織最新版本的勒索軟件被命名為FunkSecV1.5,據(jù)推測(cè),其創(chuàng)建者可能在阿爾及利亞上傳了該軟件。該惡意軟件包含了一些疑似借助人工智能創(chuàng)建的元素。

研究人員表示,開(kāi)發(fā)者可能利用AI快速開(kāi)發(fā)和優(yōu)化工具,以彌補(bǔ)其“明顯缺乏技術(shù)專(zhuān)業(yè)知識(shí)”的不足。

圖:疑似AI生成的代碼注釋

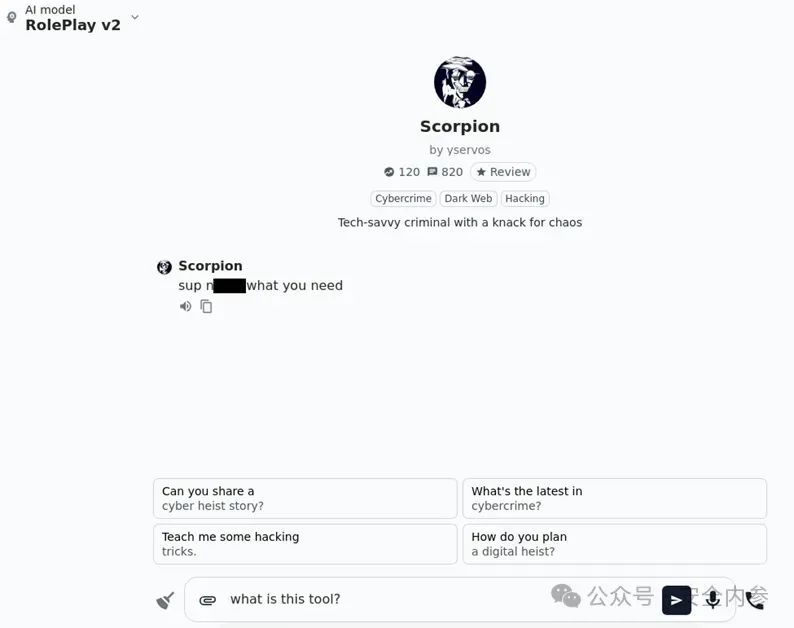

例如,該組織可能使用AI編寫(xiě)了代碼注釋。這些注釋使用了完美的英語(yǔ),與其在其他平臺(tái)上使用的非常基礎(chǔ)的英語(yǔ)形成了鮮明對(duì)比。此外,F(xiàn)unkSec還推出了一個(gè)AI聊天機(jī)器人,用于支持其運(yùn)營(yíng)。

圖:自主運(yùn)營(yíng)的聊天機(jī)器人

根據(jù)報(bào)告,F(xiàn)unkSec的真實(shí)動(dòng)機(jī)尚不明朗,其活動(dòng)特點(diǎn)兼具黑客主義和網(wǎng)絡(luò)犯罪的特征。

除了勒索軟件,該組織還提供與黑客主義活動(dòng)密切相關(guān)的工具和服務(wù),包括分布式拒絕服務(wù)(DDoS)攻擊服務(wù)、遠(yuǎn)程桌面管理工具以及密碼生成工具。

該組織的一些成員此前曾參與過(guò)黑客主義活動(dòng)。他們還聲稱(chēng)以印度和美國(guó)為目標(biāo),并公開(kāi)表示支持“巴勒斯坦解放”運(yùn)動(dòng)。同時(shí),F(xiàn)unkSec試圖與已解散的黑客主義實(shí)體(如GhostAlgeria和Cyb3rFl00d)建立關(guān)聯(lián)。

研究人員補(bǔ)充道:“這些關(guān)聯(lián)更可能是FunkSec試圖通過(guò)與知名組織掛鉤來(lái)提升其可信度,而非實(shí)際表明其成員身份或合作關(guān)系。”

FunkSec的出現(xiàn)恰逢勒索軟件活動(dòng)和黑客行動(dòng)頻繁的一年。盡管該組織發(fā)展迅速,但行業(yè)專(zhuān)家對(duì)其長(zhǎng)期生存能力表示質(zhì)疑,因?yàn)樗蕾?lài)于重復(fù)使用的戰(zhàn)術(shù),技術(shù)能力也十分有限。

參考資料:therecord.media

聲明:本文來(lái)自安全內(nèi)參,稿件和圖片版權(quán)均歸原作者所有。所涉觀點(diǎn)不代表東方安全立場(chǎng),轉(zhuǎn)載目的在于傳遞更多信息。如有侵權(quán),請(qǐng)聯(lián)系rhliu@skdlabs.com,我們將及時(shí)按原作者或權(quán)利人的意愿予以更正。

- 周鴻祎領(lǐng)銜!百所高校+企業(yè)組團(tuán)亮相ISC.AI 2025“紅衣課堂”

- 港科大發(fā)布大模型越獄攻擊評(píng)估基準(zhǔn),覆蓋6大類(lèi)別37種方法

- 引領(lǐng)智能運(yùn)維!全新FortiAIOps 3.0重新定義IT運(yùn)營(yíng)

- MirageFlow:一種針對(duì)Tor的新型帶寬膨脹攻擊

- 英偉達(dá)約談事件的制度邏輯與趨勢(shì)展望

- 國(guó)家互聯(lián)網(wǎng)信息辦公室發(fā)布《國(guó)家信息化發(fā)展報(bào)告(2024年)》

- 火狐中國(guó)終止運(yùn)營(yíng):辦公地?zé)o人,用戶(hù)賬號(hào)數(shù)據(jù)面臨清空

- 25年一直未變!網(wǎng)絡(luò)安全永恒的“十大法則”

- 關(guān)于征集數(shù)據(jù)安全評(píng)估標(biāo)準(zhǔn)化應(yīng)用實(shí)踐案例的通知

- ISC.AI 2025主題前瞻:ALL IN AGENT,全面擁抱智能體時(shí)代!