WinRAR嚴重代碼執行漏洞 WinRAR 5.70以下版本均受影響

責編:gltian |2019-02-28 13:48:06■ 預警編號?NS-2019-0006

■ 危害等級?高,?此漏洞存在于WinRAR?中19?年之久,5?億以上的用戶面臨風險,攻擊者利用此漏洞可實現代碼執行。

近日,有安全研究人員使用WinAFL fuzzer發現WinRAR中存在邏輯漏洞,利用該漏洞攻擊者可完全控制受害者計算機。攻擊者只需利用此漏洞構造惡意的壓縮文件,并以釣魚郵件、網盤、論壇等方式誘導受害者下載惡意構造文件,當受害者使用WinRAR解壓該惡意文件時,即完成整個攻擊過程。

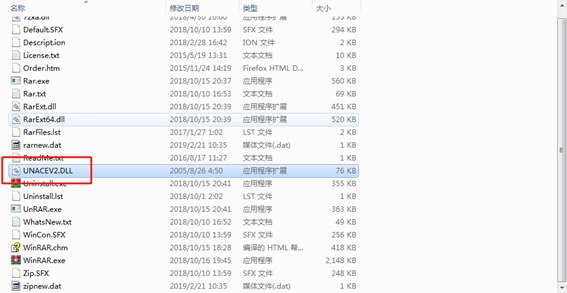

該漏洞存在于WinRAR的UNACEV2.dll庫中,在WinRAR解壓縮.ACE文件時,由于沒有對文件名進行充分過濾,導致其可實現目錄穿越,將惡意文件寫入任意目錄,為攻擊者增加后門植入方式。該漏洞在WinRAR中已存在超過19年,目前WinRAR已經放棄對該易受攻擊格式(.ACE)的維護支持。

WinRAR是一個用于Windows系統的解壓縮工具,可以創建查看rar或zip文件格式的壓縮文件,并支持解壓多種壓縮文件格式。全世界超過5億用戶使用WinRAR,是最受歡迎的壓縮工具。

參考鏈接:

https://research.checkpoint.com/extracting-code-execution-from-winrar/

影響范圍

受影響版本:

- WinRAR <? 70 Beta 1

不受影響版本:

- WinRAR 70 Beta 1

經排查發現部分其他壓縮工具也集成了UNACEV2.dll庫,可能會受到此漏洞的影響,也請關注軟件官方的升級通告或刪除UNACEV2.dll庫文件。不完全統計列表如下:

| 受影響版本 | |

| Bandizip | < = 6.2.0.0 |

| 好壓(2345?壓縮) | < = 5.9.8.10907 |

| 360?壓縮(360Zip?) | < = 4.0.0.1170 |

解決建議

版本升級

WinRAR?5.70?Beta?1版本刪除了UNACEV2.dll庫,不支持解壓.ACE文件。因此用戶可更新WinRAR至此最新版本,以實現對此漏洞的防護。

32位:http://win-rar.com/fileadmin/winrar-versions/wrar57b1.exe

64位:?http://win-rar.com/fileadmin/winrar-versions/winrar-x64-57b1.exe

刪除問題文件

不方便升級軟件的用戶也可通過刪除WinRAR安裝路徑下的UNACEV2.DLL文件,實現對此漏洞的防護。