Windows輕量級目錄訪問協(xié)議 (LDAP) 拒絕服務(wù)漏洞安全通告

責(zé)編:gltian |2025-01-06 16:50:40| 漏洞概述 | |||

| 漏洞名稱 | Windows 輕量級目錄訪問協(xié)議 (LDAP) 拒絕服務(wù)漏洞 | ||

| 漏洞編號 | QVD-2024-50137,CVE-2024-49113 | ||

| 公開時間 | 2024-12-11 | 影響量級 | 千萬級 |

| 奇安信評級 | 高危 | CVSS 3.1分數(shù) | 7.5 |

| 威脅類型 | 拒絕服務(wù) | 利用可能性 | 高 |

| POC狀態(tài) | 已公開 | 在野利用狀態(tài) | 未發(fā)現(xiàn) |

| EXP狀態(tài) | 已公開 | 技術(shù)細節(jié)狀態(tài) | 已公開 |

| 危害描述:攻擊者通過向目標(biāo)服務(wù)器發(fā)送惡意RPC請求誘騙目標(biāo)服務(wù)器向攻擊者發(fā)送LDAP查詢,從而導(dǎo)致信息泄露和服務(wù)器崩潰等危害。 | |||

01?漏洞詳情

影響組件

Windows Lightweight Directory Access Protocol (LDAP) 是一種輕量級的目錄訪問協(xié)議,它是基于X.500標(biāo)準的目錄訪問協(xié)議的一個簡化版本。LDAP 主要用于訪問和維護分布式目錄信息服務(wù),如活動目錄(Active Directory)中的數(shù)據(jù)。

漏洞描述

近日,奇安信CERT監(jiān)測到微軟發(fā)布12月補丁日安全更新修復(fù)Windows 輕量級目錄訪問協(xié)議 (LDAP) 拒絕服務(wù)漏洞(CVE-2024-49113),該漏洞產(chǎn)生的原因是Windows LDAP客戶端在處理 Netlogon Remote Protocol (NRPC) 和 LDAP 客戶端交互時,未能正確處理特制的 LDAP 響應(yīng)。攻擊者通過向目標(biāo)服務(wù)器發(fā)送惡意 RPC 請求誘騙目標(biāo)服務(wù)器向攻擊者發(fā)送 LDAP 查詢,從而導(dǎo)致信息泄露和服務(wù)器崩潰等危害。目前該漏洞技術(shù)細節(jié)與POC已在互聯(lián)網(wǎng)上公開,鑒于該漏洞影響范圍較大,建議客戶盡快做好自查及防護。

02?影響范圍

影響版本

Windows Server 2012 R2 (Server Core installation)

Windows Server 2012 R2

Windows Server 2012 (Server Core installation)

Windows Server 2012

Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

Windows Server 2008 R2 for x64-based Systems Service Pack 1

Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for x64-based Systems Service Pack 2

Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for 32-bit Systems Service Pack 2

Windows Server 2016 (Server Core installation)

Windows Server 2016

Windows 10 Version 1607 for x64-based Systems

Windows 10 Version 1607 for 32-bit Systems

Windows 10 for x64-based Systems

Windows 10 for 32-bit Systems

Windows Server 2025

Windows 11 Version 24H2 for x64-based Systems

Windows 11 Version 24H2 for ARM64-based Systems

Windows Server 2022, 23H2 Edition (Server Core installation)

Windows 11 Version 23H2 for x64-based Systems

Windows 11 Version 23H2 for ARM64-based Systems

Windows Server 2025 (Server Core installation)

Windows 10 Version 22H2 for 32-bit Systems

Windows 10 Version 22H2 for ARM64-based Systems

Windows 10 Version 22H2 for x64-based Systems

Windows 11 Version 22H2 for x64-based Systems

Windows 11 Version 22H2 for ARM64-based Systems

Windows 10 Version 21H2 for x64-based Systems

Windows 10 Version 21H2 for ARM64-based Systems

Windows 10 Version 21H2 for 32-bit Systems

Windows Server 2022 (Server Core installation)

Windows Server 2022

Windows Server 2019 (Server Core installation)

Windows Server 2019

Windows 10 Version 1809 for x64-based Systems

Windows 10 Version 1809 for 32-bit Systems

其他受影響組件

無

03?復(fù)現(xiàn)情況

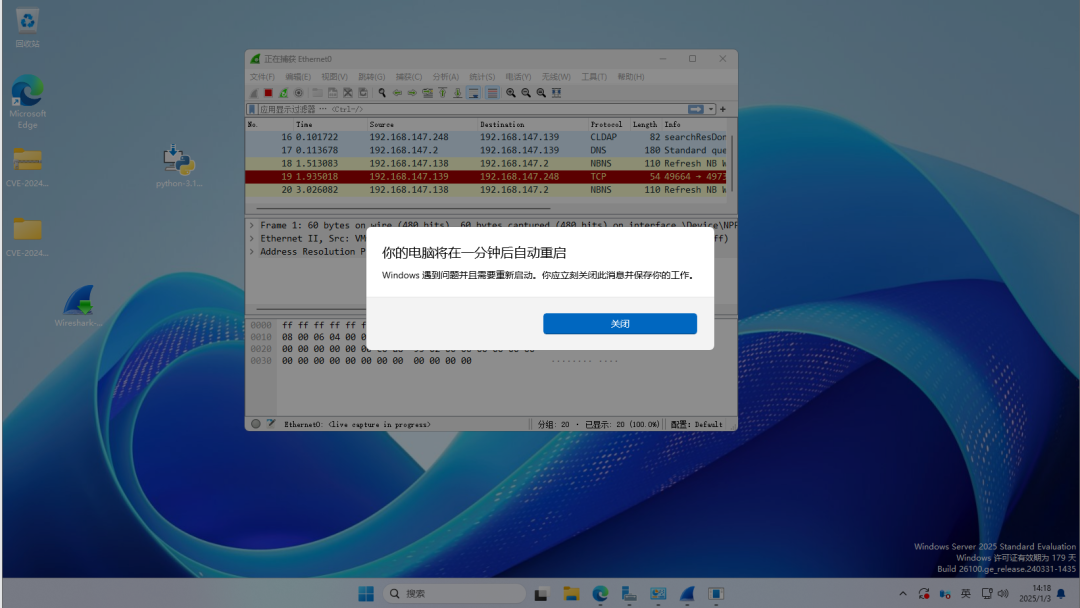

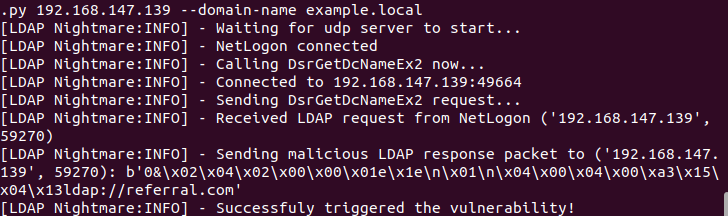

目前,奇安信CERT已成功復(fù)現(xiàn)Windows 輕量級目錄訪問協(xié)議 (LDAP) 拒絕服務(wù)漏洞(CVE-2024-49113),截圖如下:

04?處置建議

安全更新

使用奇安信天擎的客戶可以通過奇安信天擎控制臺一鍵更新修補相關(guān)漏洞,也可以通過奇安信天擎客戶端一鍵更新修補相關(guān)漏洞。

也可以采用以下官方解決方案及緩解方案來防護此漏洞:

Windows自動更新

Windows系統(tǒng)默認啟用 Microsoft Update,當(dāng)檢測到可用更新時,將會自動下載更新并在下一次啟動時安裝。還可通過以下步驟快速安裝更新:

1、點擊“開始菜單”或按Windows快捷鍵,點擊進入“設(shè)置”

2、選擇“更新和安全”,進入“Windows更新”(Windows Server 2012以及Windows Server 2012 R2可通過控制面板進入“Windows更新”,步驟為“控制面板”-> “系統(tǒng)和安全”->“Windows更新”)

3、選擇“檢查更新”,等待系統(tǒng)將自動檢查并下載可用更新

4、重啟計算機,安裝更新

系統(tǒng)重新啟動后,可通過進入“Windows更新”->“查看更新歷史記錄”查看是否成功安裝了更新。對于沒有成功安裝的更新,可以點擊該更新名稱進入微軟官方更新描述鏈接,點擊最新的SSU名稱并在新鏈接中點擊“Microsoft 更新目錄”,然后在新鏈接中選擇適用于目標(biāo)系統(tǒng)的補丁進行下載并安裝。

手動安裝補丁

另外,對于不能自動更新的系統(tǒng)版本,可參考以下鏈接下載適用于該系統(tǒng)的補丁并安裝:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-49113

05?參考資料

[1]https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-49113

[2]https://www.darkreading.com/vulnerabilities-threats/active-directory-flaw-can-crash-any-microsoft-server-connected-to-the-internet

[3]https://nvd.nist.gov/vuln/detail/CVE-2024-49113

聲明:本文來自奇安信 CERT,稿件和圖片版權(quán)均歸原作者所有。所涉觀點不代表東方安全立場,轉(zhuǎn)載目的在于傳遞更多信息。如有侵權(quán),請聯(lián)系rhliu@skdlabs.com,我們將及時按原作者或權(quán)利人的意愿予以更正。

- 國家互聯(lián)網(wǎng)信息辦公室發(fā)布《國家信息化發(fā)展報告(2024年)》

- 火狐中國終止運營:辦公地?zé)o人,用戶賬號數(shù)據(jù)面臨清空

- 25年一直未變!網(wǎng)絡(luò)安全永恒的“十大法則”

- 關(guān)于征集數(shù)據(jù)安全評估標(biāo)準化應(yīng)用實踐案例的通知

- ISC.AI 2025主題前瞻:ALL IN AGENT,全面擁抱智能體時代!

- 美國網(wǎng)絡(luò)司令部繼續(xù)投資開發(fā)網(wǎng)攻發(fā)起平臺JCAP

- 關(guān)稅大棒下的地緣政治博弈:APT組織瞄準中非命運共同體

- 權(quán)威認證!Fortinet再奪Gartner SASE平臺魔力象限領(lǐng)導(dǎo)者

- 供應(yīng)商失職致嚴重網(wǎng)絡(luò)攻擊,客戶起訴索賠27億元

- 《移動互聯(lián)網(wǎng)應(yīng)用程序(APP)風(fēng)險分類分級指南2025年》筑起網(wǎng)絡(luò)安全防線