臺積電遭遇天價數據勒索:硬件供應商被黑,泄露少數內部數據

責編:gltian |2023-07-04 14:23:09全球最大芯片代工企業臺積電在上周五表示,由于硬件供應商Kinmax Technology發生一起“安全事件”,攻擊者獲取了臺積電企業網絡中一些服務器的配置和設置信息。

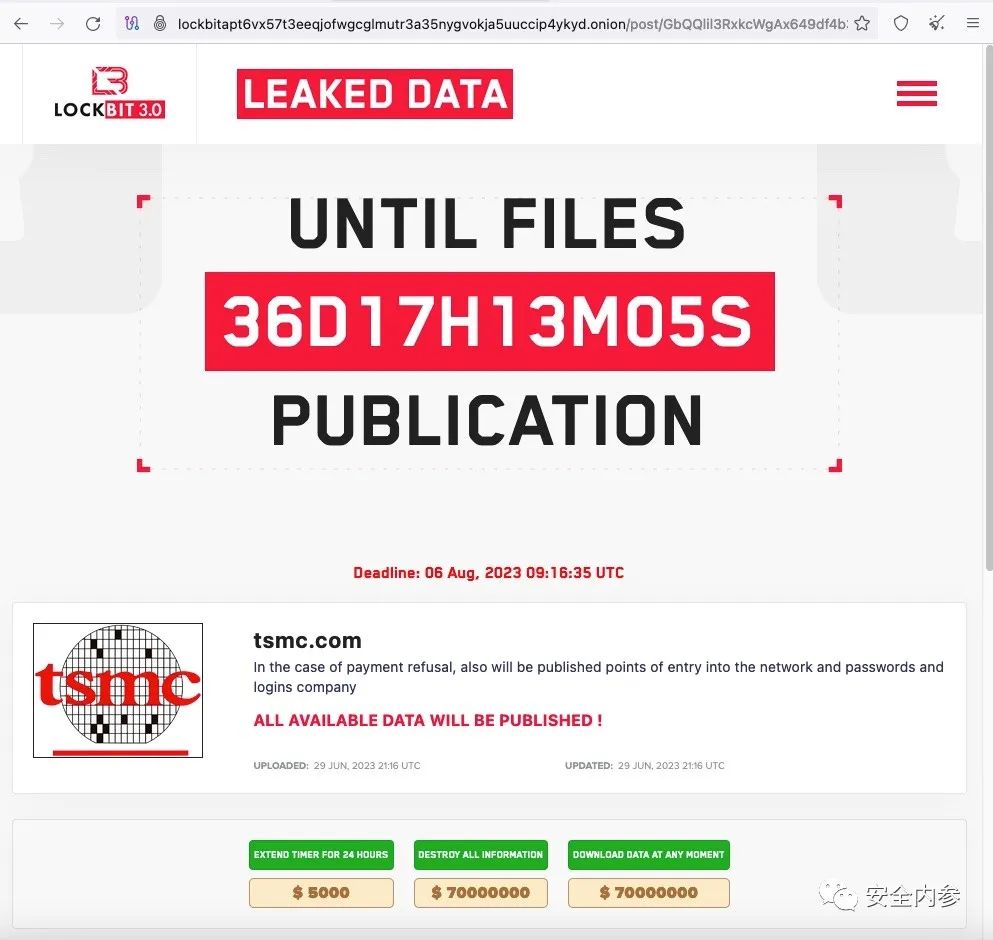

此消息公布前一天,LockBit勒索軟件犯罪團伙在其敲詐網站上“點名”臺積電,并威脅道:如不支付7000萬美元贖金,將公開所竊數據。

數據勒索事件影響有限

Kinmax公司證實,測試環境遭到外部團體的攻擊,攻擊者成功檢索了配置文件和其他參數信息。該公司還表示,于上周四得知此次入侵,立即關閉了受損系統并通知了受影響客戶。

Kinmax工作人員表示:“由于上述信息與客戶的實際應用無關,僅為出貨時的基本設置,目前客戶(臺積電)沒有遭受任何損害,也沒有遭到黑客攻擊。”

臺積電代表在一封電子郵件中寫道:“經過審查,此事件沒有影響到臺積電的業務運營,也沒有泄露任何臺積電的客戶信息。事件發生后,臺積電根據公司安全規程和標準操作程序立即終止了與該供應商的數據交換。”聲明沒有提及攻擊者是否已經聯系臺積電,或是臺積電是否準備支付贖金。

臺積電稱,公司網絡中安裝的每個硬件組件,包括安全配置,都強制經過了“廣泛的檢查和調整”。這家芯片制造商還表示,此次入侵事件正在由一家執法機構參與調查。

Kinmax向受影響的客戶們表示“誠摯的道歉”。“客戶們”的措辭暗示,這次入侵中被竊取數據的Kinmax客戶,不止臺積電一家。當然,Kinmax并沒有進行詳細說明。上周五早些時候,Kinmax網站列出的合作伙伴有惠與科技、Aruba、思科、微軟、思杰系統、紅帽和VMware。但是,本文發布不久之前,Kinmax網站刪除了這一名單。

LockBit團伙高調恐嚇

這些聲明發表前不久,LockBit這一高度活躍、劣跡斑斑的勒索軟件團伙將臺積電列在其暗網網站上,并索取7000萬美元贖金,作為交換,他們將刪除數據或將數據轉交給合法所有者。

這一俄語團隊用特有的蹩腳英語在網站上發帖寫道:“如果拒絕付款,我們還會公布臺積電的網絡接入點、密碼和登錄信息,并公開全部可用數據!”

帖子還附上了四份據稱是LockBit所竊數據的文件,包括電子郵件、宣傳冊和貌似配置、設置的內容。這些文件很模糊地提到了臺積電,粗略看去似乎沒有涉及敏感信息。

和很多勒索軟件團伙一樣,LockBit以勒索軟件即服務的商業模式運作,也就是將LockBit惡意軟件租給關聯方;關聯方再嘗試攻擊各家組織的網絡,成功后使用LockBit勒索軟件加密數據。如果受害者支付贖金,關聯方將與開發人員分享一部分贖金。

LockBit首次在2019年被監測到,后來經歷了幾次轉變。它最初被稱作ABCD,這是它惡意加密文件用的擴展名。后來,擴展名改為LockBit。去年6月,為了招募新關聯方,開發人員在推廣活動上發布了LockBit 2.0。

根據美國網絡安全與基礎設施安全局(CISA)統計,自2020年以來,該團伙成功勒索了9100萬美元。截至2021年7月,ID Ransomware(一個幫助勒索軟件受害者識別文件遭哪種勒索軟件加密的在線工具)已經收到了9955份事件報告。

Kinmax遭黑客侵入之前兩周,美國司法部宣布逮捕了20歲的Ruslan Magomedovich Astamirov,指控這位俄羅斯公民參與了美國和其他地方多起LockBit勒索軟件攻擊。此前一天,LockBit網站宣布成功侵入印度制藥公司Granules India,并發布了大批該團伙聲稱竊取到的文件。

參考資料:https://arstechnica.com/security/2023/06/tsmc-says-some-of-its-data-was-swept-up-in-a-hack-on-a-hardware-supplier/

來源:安全內參