福特汽車專有數(shù)據(jù)或被泄露

責(zé)編:gltian |2021-08-24 10:56:34近日,福特汽車被曝存在一個較為嚴重的安全漏洞,黑客可通過該漏洞訪問其配置錯誤的Pega Infinity系統(tǒng),從而獲取包括客戶數(shù)據(jù)庫、員工記錄、內(nèi)部票證等在內(nèi)的專有數(shù)據(jù)信息。黑客還可以借此執(zhí)行賬戶接管操作。

從數(shù)據(jù)泄露到賬戶接管

該漏洞由Robert Willis 和 break3r發(fā)現(xiàn),?并得到了Sakura Samurai組織成員Aubrey Cottle、Jackson Henry和John Jackson的進一步驗證和支持?。

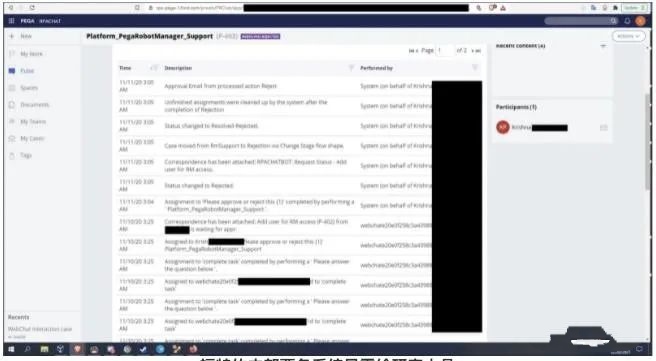

該問題是由CVE-2021-27653漏洞引起的,它是一個信息泄露漏洞,存在于福特公司配置不當(dāng)?shù)腜ega Infinity客戶管理系統(tǒng)中。研究人員分享了該系統(tǒng)和數(shù)據(jù)庫的許多截圖。例如,該公司的票務(wù)系統(tǒng)如下圖所示:

福特的內(nèi)部票務(wù)系統(tǒng)

要利用該漏洞,攻擊者首先必須訪問配置錯誤的Pega Chat Access Group用戶的后端Web面板:

作為URL參數(shù)提供的不同負載可能使攻擊者能夠運行查詢、檢索數(shù)據(jù)庫表、獲取OAuth訪問令牌和執(zhí)行管理操作。

研究人員表示,泄露的數(shù)據(jù)資產(chǎn)包含敏感的個人身份信息:

- 客戶和員工記錄

- 財務(wù)賬號

- 數(shù)據(jù)庫名稱和表

- OAuth訪問令牌

- 內(nèi)部支持票

- 組織內(nèi)的用戶個人資料

- 脈沖動作

- 內(nèi)部接口

- 搜索欄歷史

耗時六個月才被披露

早在2021年2月,研究人員就向Pega報告了他們的發(fā)現(xiàn),并盡快地修復(fù)了聊天門戶中的CVE漏洞。大約在同一時間,這個問題也通過他們的HackerOne漏洞披露計劃報告給了福特。

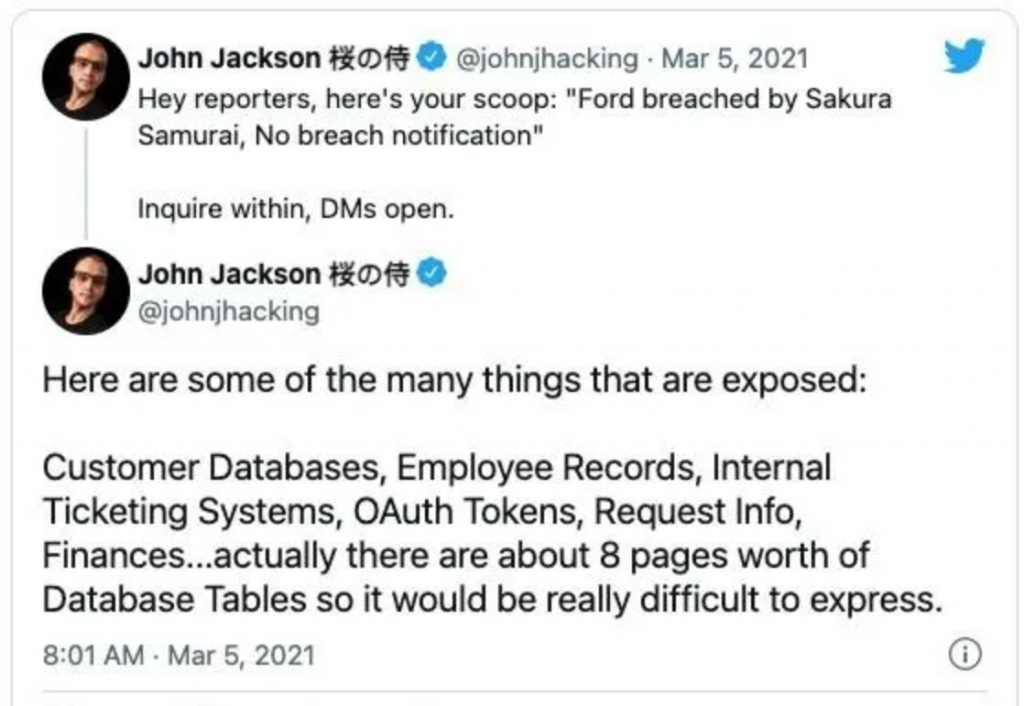

Jackson表示,隨著披露時間表的進一步推進,研究人員在發(fā)布有關(guān)該漏洞的推文后收到了HackerOne的回復(fù),但沒有提供任何敏感細節(jié):

研究人員等待了六個月后才得到了該漏洞的披露詳情。目前,福特的漏洞披露計劃不提供金錢激勵或漏洞獎勵,因此根據(jù)公共利益進行協(xié)調(diào)披露是研究人員希望的唯一“獎勵”。

目前,福特并沒有對本次事件的特定安全相關(guān)行為發(fā)表評論。雖然福特宣稱在接到報告后24小時內(nèi)關(guān)閉了端點,但研究人員指出,他們在福特宣稱關(guān)閉了端點之后發(fā)現(xiàn)此端點仍可訪問,并要求福特再次審查并采取緩解措施。

目前尚不清楚是否有任何攻擊者利用該漏洞破壞福特的系統(tǒng),或者是否訪問了客戶或福特員工的個人身份信息。

參考資料

來源:安全牛

- 周鴻祎領(lǐng)銜!百所高校+企業(yè)組團亮相ISC.AI 2025“紅衣課堂”

- 港科大發(fā)布大模型越獄攻擊評估基準(zhǔn),覆蓋6大類別37種方法

- 引領(lǐng)智能運維!全新FortiAIOps 3.0重新定義IT運營

- MirageFlow:一種針對Tor的新型帶寬膨脹攻擊

- 英偉達約談事件的制度邏輯與趨勢展望

- 國家互聯(lián)網(wǎng)信息辦公室發(fā)布《國家信息化發(fā)展報告(2024年)》

- 火狐中國終止運營:辦公地?zé)o人,用戶賬號數(shù)據(jù)面臨清空

- 25年一直未變!網(wǎng)絡(luò)安全永恒的“十大法則”

- 關(guān)于征集數(shù)據(jù)安全評估標(biāo)準(zhǔn)化應(yīng)用實踐案例的通知

- ISC.AI 2025主題前瞻:ALL IN AGENT,全面擁抱智能體時代!