DNS高危漏洞威脅全球數(shù)百萬物聯(lián)網(wǎng)設(shè)備

責編:gltian |2021-04-19 18:03:52

近日,F(xiàn)orescout研究實驗室與JSOF合作,披露了一組新的DNS漏洞,稱為NAME:WRECK。

這些漏洞存在于四個流行的TCP/IP堆棧中,即FreeBSD、IPnet、Nucleus NET和NetX,這些堆棧通常存在于流行的IT軟件和IoT/OT固件中,影響全球數(shù)以百萬計的IoT物聯(lián)網(wǎng)設(shè)備。

其中,F(xiàn)reeBSD被廣泛用于數(shù)百萬個IT網(wǎng)絡(luò)中的高性能服務(wù)器,包括Netflix和Yahoo等網(wǎng)絡(luò)巨頭的主要網(wǎng)絡(luò)節(jié)點。同時,類似西門子Nucleus NET這樣的IoT/OT固件也已在關(guān)鍵的OT和物聯(lián)網(wǎng)設(shè)備中使用了數(shù)十年之久。

據(jù)初步評估,WRECK漏洞將影響幾乎所有行業(yè)的組織,包括政府、企業(yè)、醫(yī)療、制造和零售業(yè)等。

據(jù)信,僅美國就有超過18萬臺設(shè)備(英國3.6萬)臺設(shè)備受到了影響。不法分子可以利用這些漏洞使目標設(shè)備脫機,或者接管控制并執(zhí)行操作。

Forescout Research Labs研究經(jīng)理Daniel dos Santos指出:“ NAME:WRECK是一組重大且影響廣泛的漏洞,可能會造成大規(guī)模破壞。全面防護緩解NAME:WRECK需要修補運行易受攻擊的IP堆棧版本的設(shè)備,所有運行存在漏洞的IP堆棧的設(shè)備都需要安裝最新的修補程序。”

攻擊場景

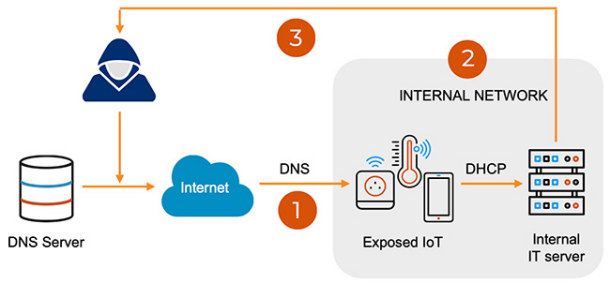

攻擊者可通過入侵向互聯(lián)網(wǎng)服務(wù)器發(fā)出DNS請求的設(shè)備,來獲得企業(yè)網(wǎng)絡(luò)的初始訪問(下圖中的步驟1)。為了獲得初始訪問權(quán)限,攻擊者可以利用Nucleus NET的一個RCE漏洞。攻擊者可通過對漏洞利用的武器化來達成攻擊。

利用內(nèi)部和外部目標中的NAME:WRECK漏洞實施攻擊的場景

利用基于DNS的漏洞時,攻擊者需要使用惡意數(shù)據(jù)包回復合法的DNS請求。這可以通過在請求和回復路徑中的“中間人”或利用DNS查詢服務(wù)器來實現(xiàn)。例如,攻擊者可以利用易受DNSpooq攻擊的服務(wù)器或轉(zhuǎn)發(fā)器,以及目標設(shè)備與DNS服務(wù)器之間的類似漏洞,用植入武器化有效載荷的惡意消息進行回復。

取得初始訪問后,攻擊者可以使用受感染的駐足點來建立內(nèi)部DHCP服務(wù)器,并通過在廣播DHCP請求的,易受攻擊的內(nèi)部FreeBSD服務(wù)器上執(zhí)行惡意代碼來進行橫向移動(步驟2)。

最終,攻擊者可以使用那些被入侵的內(nèi)部服務(wù)器在目標網(wǎng)絡(luò)上駐留,或通過暴露于互聯(lián)網(wǎng)的IoT物聯(lián)網(wǎng)設(shè)備竊取數(shù)據(jù)(步驟3)。

攻擊者可以做什么?

攻擊者可以利用最新的DNS高危漏洞實施如下破壞:

- 暴露政府或企業(yè)服務(wù)器并訪問其敏感數(shù)據(jù)(例如財務(wù)記錄,知識產(chǎn)權(quán)或員工/客戶信息)

- 連接到醫(yī)療設(shè)備獲取醫(yī)療保健數(shù)據(jù),讓設(shè)備脫機并中斷醫(yī)療服務(wù),從而危及醫(yī)院的運營和患者的生命

- 訪問工廠/工控網(wǎng)絡(luò),篡改生產(chǎn)線來破壞生產(chǎn)

- 關(guān)閉連接到樓宇自動化控制器的燈,導致零售業(yè)務(wù)中斷

攻擊者還可能利用住宅和商業(yè)空間(包括大型連鎖酒店)的重要建筑功能來危害居民的安全。這可能包括:

- 篡改供暖、通風和空調(diào)系統(tǒng)

- 禁用重要的安全系統(tǒng)、例如警報器和門鎖

- 關(guān)閉自動照明系統(tǒng)

安全專家警告說:除非采取緊急行動來充分保護網(wǎng)絡(luò)及聯(lián)網(wǎng)設(shè)備,否則NAME:WRECK漏洞的野外利用只是時間問題,有可能導致主要的政府數(shù)據(jù)被黑客入侵泄漏,制造業(yè)生產(chǎn)中斷或危及服務(wù)業(yè)客人的安全。

- 周鴻祎領(lǐng)銜!百所高校+企業(yè)組團亮相ISC.AI 2025“紅衣課堂”

- 港科大發(fā)布大模型越獄攻擊評估基準,覆蓋6大類別37種方法

- 引領(lǐng)智能運維!全新FortiAIOps 3.0重新定義IT運營

- MirageFlow:一種針對Tor的新型帶寬膨脹攻擊

- 英偉達約談事件的制度邏輯與趨勢展望

- 國家互聯(lián)網(wǎng)信息辦公室發(fā)布《國家信息化發(fā)展報告(2024年)》

- 火狐中國終止運營:辦公地無人,用戶賬號數(shù)據(jù)面臨清空

- 25年一直未變!網(wǎng)絡(luò)安全永恒的“十大法則”

- 關(guān)于征集數(shù)據(jù)安全評估標準化應(yīng)用實踐案例的通知

- ISC.AI 2025主題前瞻:ALL IN AGENT,全面擁抱智能體時代!