FIRST更新多方漏洞披露指南

責編:gltian |2020-05-20 10:54:54事件響應和安全團隊論壇(FIRST)近日發布了更新的多方漏洞披露指南,在最佳實踐手冊中增加了明確的溝通、安全港條款和披露靜默期等內容,以幫助簡化多方協調漏洞披露流程。

FIRST是事件響應團隊的國際聯盟,其任務是促進安全最佳實踐并維護廣泛使用的CVSS評分系統。

FIRST先前發布的漏洞披露指南主要集中于兩方之間的關系:利益相關者(供應商或組織)和漏洞發現者。但是,隨著軟件開發變得更加復雜并與供應鏈相連,CERT協調中心漏洞分析技術經理Art Manion解釋說,更多方需要協調一致的漏洞披露做法。

多方漏洞披露

最新的FIRST多方漏洞披露指南針對涉及多方漏洞披露的任何人員——從安全研究人員到事件響應團隊。本月初發布了更新后的建議(1.1版),以解決安全漏洞披露過程中多方應如何參與和合作的缺陷。

報告寫道:

諸如充滿活力的開源開發社區,漏洞賞金計劃的泛濫以及(和)供應鏈復雜性增加等因素只是其中的一些復雜情況。

像Heartbleed這樣的例子突出了多方協調和披露方面的挑戰。

Heartbleed是OpenSSL中的一個嚴重漏洞,在2014年被首次披露在曝光時,約17% (約50萬)認證的安全Web服務器被認為是脆弱的。

該報告補充說:

該文檔是當前最佳實踐的集合,考慮了更復雜和典型的現實生活場景,這些場景超出了報告一個公司漏洞的單個研究人員的范圍。

最佳實踐

該文檔包含有關如何實施最佳實踐、策略和流程以協調漏洞披露的強烈建議。

它不同于通常為一方(廠商)編寫的ISO標準,FIRST為供應鏈中所有可能的利益相關者提供了“實踐指導”。

FIRST主席Serge Droz表示:

實際上沒有偏差。與ISO標準相比,FIRST文件提供了更多可操作的指南和細節,并且這兩個文件相互協調。

這些指南最終應該可以幫助現場人員做出更好的反應。

時間表和閾值

建議包括通過發布“可操作的公共脆弱性協調和披露政策與期望,包括披露的時間表和閾值”,在利益相關者與研究人員之間建立牢固的關系。

盡管大部分安全社區都遵循90天的披露時間表,這可能是Google的“Project Zero”最顯著的特征,但FIRST不建議設定補救時間表,而是鼓勵實施靜默期。

其他建議包括在發現之前和之后保持供應商,漏洞發現者與其他方之間的清晰一致的通信。

該文件寫道:

供應商應提供當前接受的漏洞披露聯系機制,例如security@電子郵件地址和地址包含’/security’(/security)的網頁。

所有各方都應提供信息,以幫助其他利益相關者評估與漏洞相關的嚴重性、優先級和風險。CVSS就是這樣一種選擇。

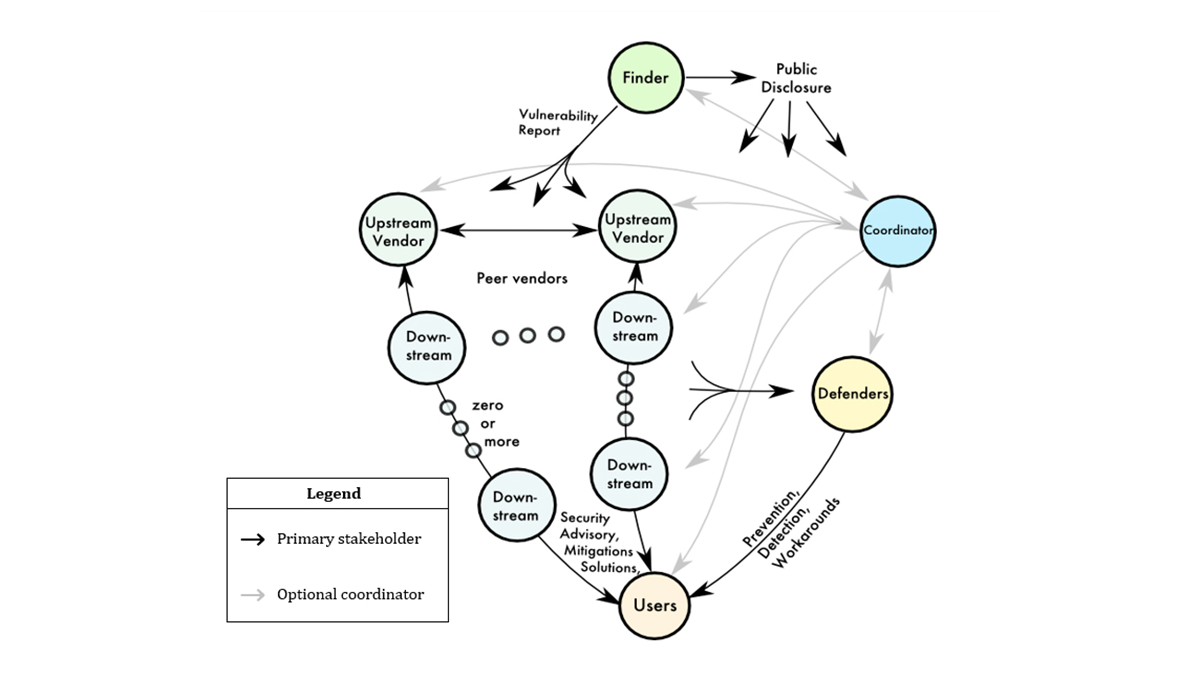

利益相關者的角色和溝通路徑(圖片來源:First.org)

保持信任

利益相關者應建立和保持信任,例如通過啟動漏洞賞金計劃或承諾安全避風港,并應避免在任何程度上升級,包括采取法律行動。

他們還應該對安全披露迅速做出反應,并在適當時任命一名協調員,“為研究人員、供應商和其他利益相關者提供額外的技術、影響和范圍分析,尤其是在存在分歧時”。

如果需要,可以任命多個協調員,并任命一名“牽頭協調員”以最大程度地減少混亂。

該文檔還包括用例,這些用例闡明了從最佳情況到最壞情況,如何適當地處理多方安全性披露。

Droz指出,到目前為止,定期處理此類問題的供應商的反饋非常正面。

我很自豪FIRST能夠將這些利益相關者召集在一起,共同編寫這份非常重要的文件。

參考資料

FIRST多方漏洞披露指南:

https://www.first.org/global/sigs/vulnerability-coordination/multiparty/guidelines-v1.1