ASRC 2019 年第一季度電子郵件安全趨勢(shì)

責(zé)編:gltian |2019-05-17 13:10:462019 年第一季度,郵件服務(wù)器攻擊活動(dòng)統(tǒng)計(jì)顯示,占比最高的是“以不存在的域名任意嘗試發(fā)送郵件”;其次是“消耗性攻擊:多個(gè)聯(lián)機(jī)到郵件主機(jī),不進(jìn)行動(dòng)作或是以十分緩慢的方式響應(yīng)以便能保持聯(lián)機(jī),使郵件主機(jī)的資源消耗”。病毒郵件方面,占比最高的仍是“由遭到蠕蟲(chóng)感染主機(jī)所發(fā)出的擴(kuò)散感染郵件”,其中以“諾瓦病蟲(chóng) (MyDoom) ”活動(dòng)最為活躍。在第一季度中,WinRAR 漏洞 APT 攻擊、GandCrab 勒索程序,以及合法空間掩護(hù)攻擊目的郵件需要特別當(dāng)心!

郵件系統(tǒng)攻擊嘗試

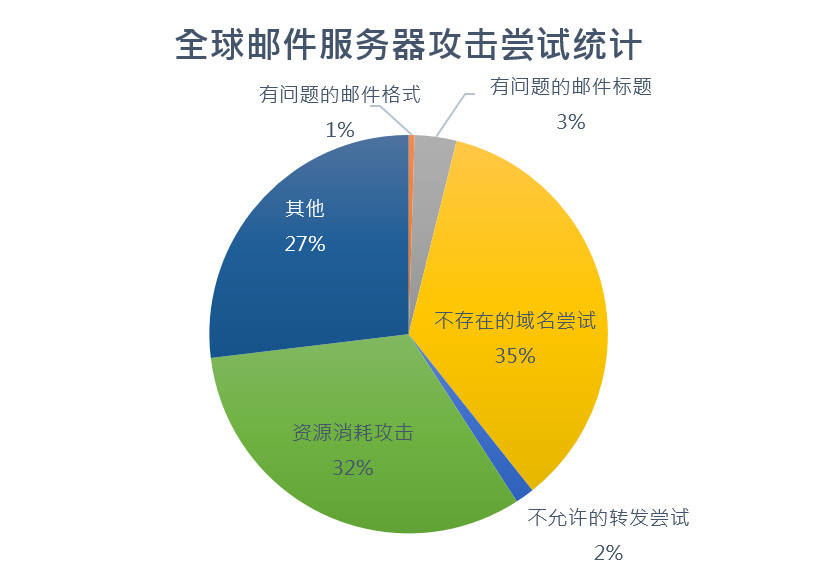

第一季度中,全球郵件攻擊嘗試統(tǒng)計(jì)顯示,占比最高的是“發(fā)送機(jī)以任意不存在的域名嘗試對(duì)郵件主機(jī)發(fā)送郵件”;其次是“試圖消耗郵件主機(jī)運(yùn)算資源的無(wú)用聯(lián)機(jī)”。需要特別留意的是,世界上仍有許多漫無(wú)目的嘗試測(cè)試郵件主機(jī)是否有設(shè)定不當(dāng),而可任意被用來(lái)轉(zhuǎn)發(fā)的“開(kāi)放轉(zhuǎn)發(fā) (OpenRelay) ”的試探。

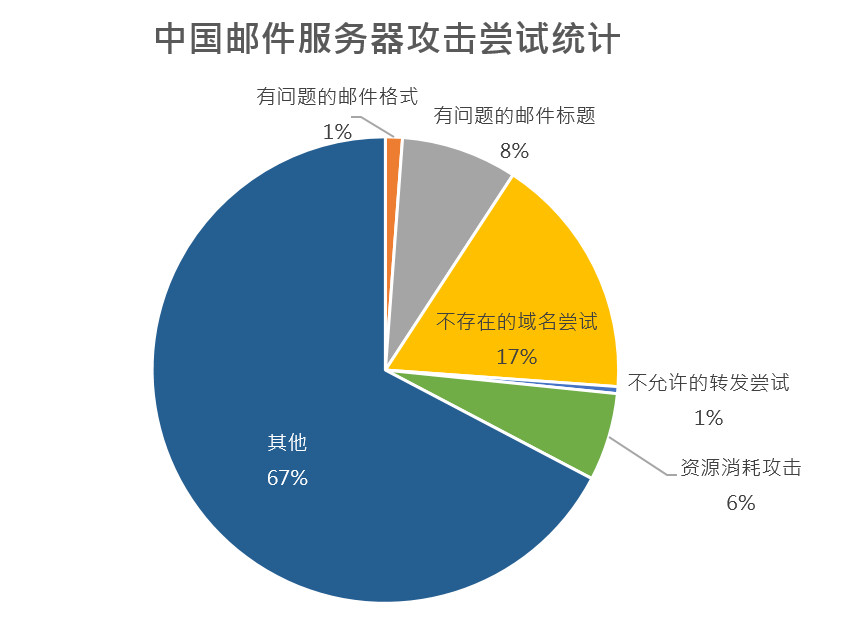

中國(guó)的郵件服務(wù)器嘗試,較為多樣化,對(duì)比全球趨勢(shì)來(lái)看,集中性較不明確。

收件人攻擊嘗試

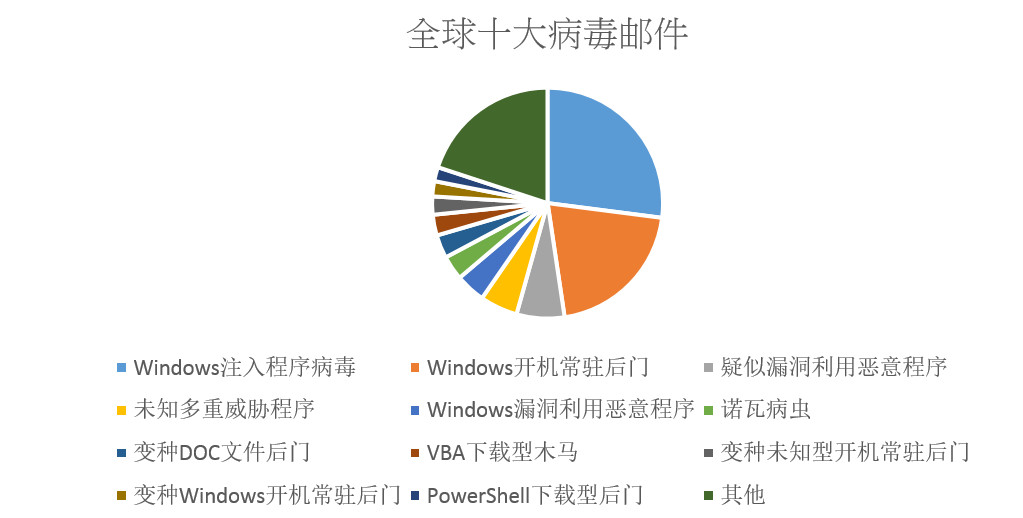

病毒郵件主要以遭到蠕蟲(chóng)感染的主機(jī)所發(fā)出的擴(kuò)散感染郵件為主。從全球趨勢(shì)來(lái)看,“諾瓦病蟲(chóng)(MyDoom) ”是最大的蠕蟲(chóng)郵件擴(kuò)散源;其次為各種具備 Windows 感染能力,并在開(kāi)機(jī)后會(huì)嘗試執(zhí)行并常駐的病毒藉由郵件擴(kuò)散。

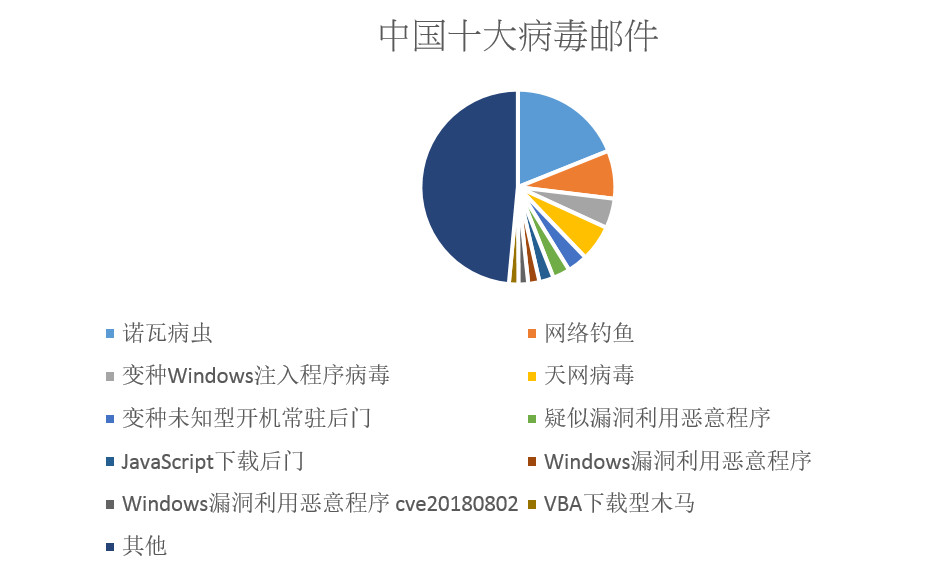

中國(guó)的病毒郵件也呈現(xiàn)較多樣而分散的趨勢(shì)。與全球趨勢(shì)類(lèi)似,以蠕蟲(chóng)擴(kuò)散型的病毒郵件為主,分別是“諾瓦病蟲(chóng) (MyDoom) ”與“天網(wǎng)病毒 (Netsky) ”。

在 2019 年第一季度中,除了常見(jiàn)的病毒郵件、釣魚(yú)鏈接外,以收件人為目標(biāo),并誘使收件人配合執(zhí)行惡意程序的攻擊,我們特別舉出下列幾個(gè)值得注意的例子,請(qǐng)您謹(jǐn)慎提防。

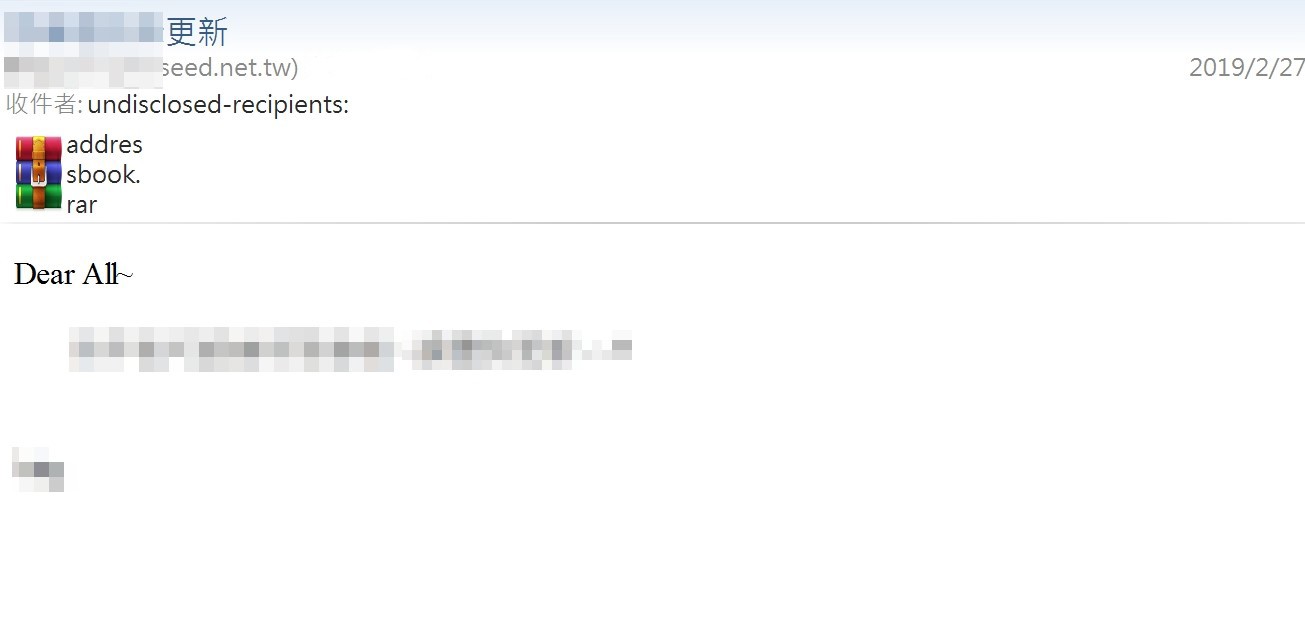

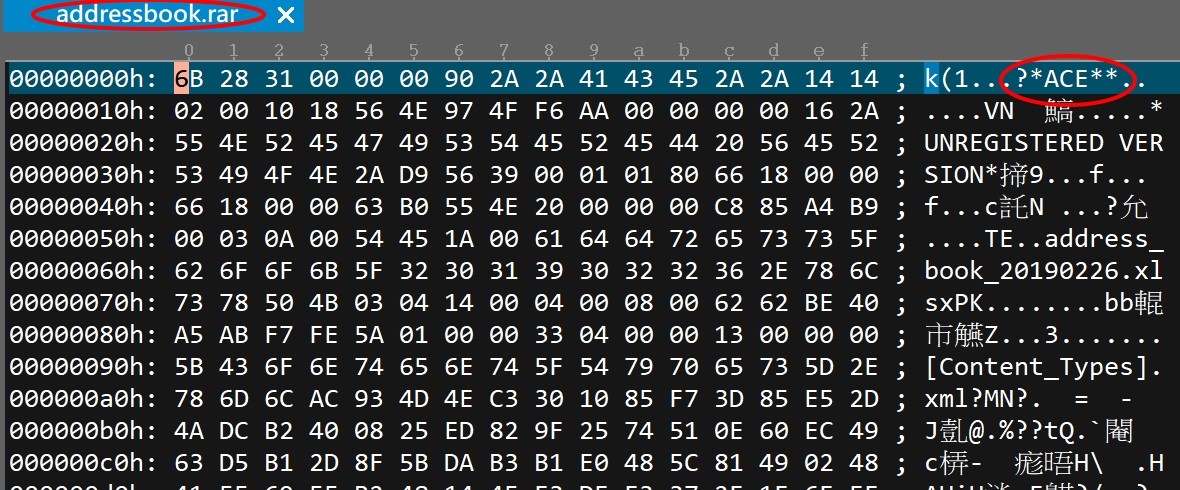

WinRAR漏洞APT攻擊

大約在 2019 年 2 月 20 日披露了一個(gè) WinRAR 長(zhǎng)年潛在的漏洞。這個(gè)漏洞的肇因于 WinRAR 引用第三方函式庫(kù) UNACEV2.DLL ,用于支持 ACE 這種壓縮格式。UNACEV2.DLL 存在一個(gè)解壓縮時(shí)可寫(xiě)入及執(zhí)行任意文檔的漏洞,且這個(gè)函式庫(kù)自 2005 年以來(lái)便沒(méi)有更新,造成了十多年以來(lái) WinRAR 的各種版本皆受此漏洞的影響。由于WinRAR的開(kāi)發(fā)團(tuán)隊(duì)不握有 UNACEV2.DLL 的原始碼,因此在近期 WinRAR 5.7 版,以取消對(duì) ACE 壓縮格式的支持的方式解決這個(gè)漏洞。

在該漏洞被披露的兩天內(nèi),ASRC垃圾信息研究中心 (Asia Spam-message Research Center) 與守內(nèi)安團(tuán)隊(duì)就偵測(cè)到了利用此漏洞的 APT 攻擊

雖然這個(gè)漏洞發(fā)生于解壓縮 ACE 格式的壓縮文件時(shí)才會(huì)觸發(fā),很多個(gè)人或企業(yè)單位根本不使用或沒(méi)聽(tīng)過(guò) ACE 這種壓縮格式,因此可能會(huì)疏忽此漏洞的危險(xiǎn)性。實(shí)際的攻擊,只要能呼叫出 UNACEV2.DLL ,不一定需要擴(kuò)展名看來(lái)是 .ace 的壓縮文件。我們觀測(cè)到的攻擊來(lái)自遭到入侵的非公務(wù)郵箱,針對(duì)特定的高科技企業(yè)與政府單位發(fā)送含有漏洞利用的惡意文檔進(jìn)行攻擊,這個(gè)文檔的擴(kuò)展名是 .rar。當(dāng)收件人試圖使用 WinRAR 解壓縮文件案查看其中內(nèi)容時(shí),便會(huì)遭到夾帶于惡意文檔中的惡意軟件攻擊,并在每次開(kāi)機(jī)都會(huì)執(zhí)行特定的惡意軟件。這個(gè)惡意軟件搜集加密受攻擊者的計(jì)算機(jī)機(jī)密信息,加密后,利用 Dropbox 免費(fèi)空間進(jìn)行惡意工具的下載與機(jī)密數(shù)據(jù)的上傳。

GandCrab 勒索程序

GandCrab 第一次被大眾關(guān)注是在 2018 年的 1 月,由羅馬尼亞的安全公司 Bitdefender、羅馬尼亞警政署、歐洲刑警組織連手揭露了這個(gè)惡意勒索軟件。這個(gè)勒索病毒的開(kāi)發(fā)者十分積極,很快地在同年的 3 月 5 日,5 月 3 日先后釋出 GandCrab2.0 與 3.0 版本。GandCrab 最新版是 2019 年 2 月 19 日左右所推出的 5.2 版。

通過(guò)電子郵件發(fā)送 GandCrab v5.1 版的前導(dǎo)攻擊惡意文件

當(dāng) GandCrab 被觸發(fā)后,它會(huì)嘗試向外聯(lián)機(jī)至內(nèi)建的上千個(gè)獨(dú)立主機(jī)列表,聯(lián)機(jī)成功后,它會(huì)開(kāi)始進(jìn)行感染主機(jī)的加密。遭到加密的文檔,文檔的擴(kuò)展名為 5-10 碼隨機(jī)字母。GandCrab 主要勒索的目標(biāo)是 Bitcoin、DASH 或其他虛擬貨幣。雖說(shuō) GandCrab 在全球都有其蹤跡,但在亞洲地區(qū)最大的受害國(guó)是南韓,其次為中國(guó)。值得慶幸的是守內(nèi)安的用戶(hù)均沒(méi)有受到該勒索郵件的影響。

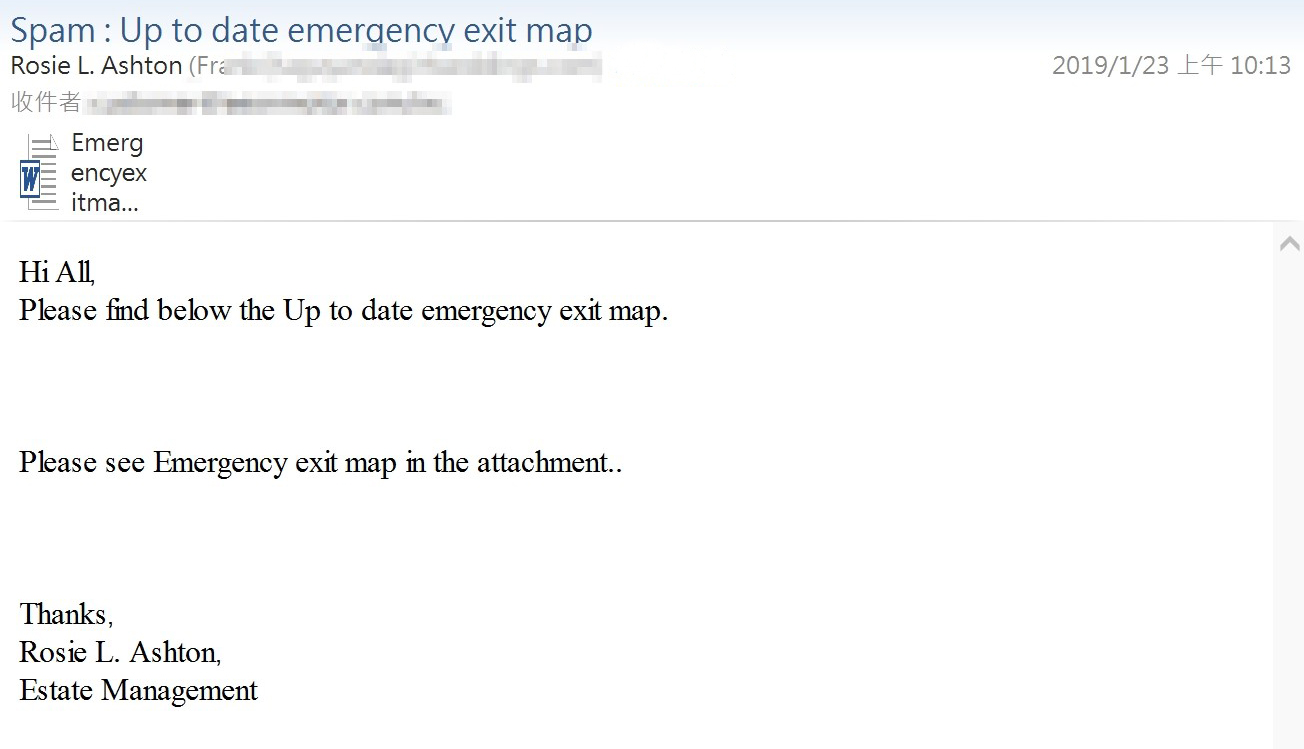

合法空間掩護(hù)攻擊目的

越來(lái)越多的免費(fèi)文檔儲(chǔ)存、程序存儲(chǔ)空間、免費(fèi)的網(wǎng)頁(yè)生成,被用來(lái)寄放惡意攻擊程序,或一頁(yè)式的網(wǎng)絡(luò)釣魚(yú)頁(yè)面,攻擊者再將這些惡意鏈接,通過(guò)釣魚(yú)郵件的方式進(jìn)行發(fā)送以進(jìn)行攻擊。由于這些網(wǎng)站本體都是合法的,只是某一頁(yè)、某個(gè)文檔不懷好意,因此,并不能直接將這些網(wǎng)站封鎖;而特定的某個(gè)惡意頁(yè)面或某個(gè)惡意文檔的存活時(shí)間也不長(zhǎng),但新的惡意頁(yè)面與文檔卻不停地快速生成。

Github.io 被用來(lái)建構(gòu)釣魚(yú)網(wǎng)頁(yè),通過(guò)釣魚(yú)郵件發(fā)送

釣魚(yú)頁(yè)面,主要目標(biāo)是釣取電子郵件的密碼

寄宿在 windows.net 的網(wǎng)絡(luò)釣魚(yú)鏈接

結(jié)語(yǔ)

來(lái)自電子郵件的攻擊,不論是附件文檔或是超鏈接,要收件人直接辨別是否帶有惡意,是十分不容易的事。部分收件人為了進(jìn)一步確認(rèn)這些鏈接或文檔是否和自己工作內(nèi)容相關(guān),在危險(xiǎn)的情況下直接開(kāi)啟、預(yù)覽文檔,而造成入侵、感染事件時(shí)常發(fā)生。因此,以適當(dāng)?shù)陌踩鳂I(yè)流程搭配設(shè)備,盡量讓人員不要接觸問(wèn)題郵件才能有效避免攻擊事件的發(fā)生。

關(guān)于 ASRC 垃圾信息研究中心

ASRC 垃圾信息研究中心 (Asia Spam-message Research Center),長(zhǎng)期與 Softnext 守內(nèi)安合作,致力于全球垃圾郵件、惡意郵件、網(wǎng)絡(luò)攻擊事件等相關(guān)研究事宜,并運(yùn)用相關(guān)數(shù)據(jù)統(tǒng)計(jì)、調(diào)查、趨勢(shì)分析、學(xué)術(shù)研究、跨業(yè)交流、研討活動(dòng)等方式,促成產(chǎn)政學(xué)界共同致力于凈化網(wǎng)絡(luò)之電子郵件使用環(huán)境。更多信息請(qǐng)參考 www.asrc-global.cn

關(guān)于守內(nèi)安

守內(nèi)安信息科技(上海)有限公司(以下簡(jiǎn)稱(chēng) “守內(nèi)安”),是上海市政府及國(guó)家獎(jiǎng)勵(lì)支持的自主研發(fā)高科技創(chuàng)新的“雙軟認(rèn)定企業(yè)”和“高新技術(shù)企業(yè)”,鉆研郵件風(fēng)險(xiǎn)管理和信息安全內(nèi)控管理。以電子郵件安全管理為核心,研發(fā)了一系列“電郵安全與合規(guī)”為中心的核心產(chǎn)品線,衍生到威脅防御與聯(lián)合防御體系。守內(nèi)安十幾年來(lái)秉承“以客為尊”的服務(wù)理念,樹(shù)立了“服務(wù)?品質(zhì)?值得信賴(lài)”的品牌理念,目前已擁有7000+家全球性企業(yè)級(jí)用戶(hù),終端用戶(hù)達(dá)80,000,000+人次。

守內(nèi)安受到廣大客戶(hù)認(rèn)可的端口25 郵件安全生態(tài)防御明星產(chǎn)品:

- SPAM SQR: 防垃圾郵件過(guò)濾系統(tǒng)-提供勒索、APT及商業(yè)郵件詐騙等惡意郵件的防御。

- MSE: 電子郵件過(guò)濾審批系統(tǒng)-郵件事先過(guò)濾審批策略,防止數(shù)據(jù)通過(guò)郵件外泄(DLP)。

- MAE: 電子郵件歸檔審計(jì)系統(tǒng)-事后快速調(diào)閱,審計(jì)舉證與合規(guī)性。

- Mail SOC: 提供郵件巡航與RBL等偵測(cè)服務(wù)。

- SMRS: 外發(fā)郵件不通轉(zhuǎn)發(fā)安全中繼平臺(tái)服務(wù)。

服務(wù)咨詢(xún):+86-021-51036007

官網(wǎng):www.softnext.com.cn

- 周鴻祎領(lǐng)銜!百所高校+企業(yè)組團(tuán)亮相ISC.AI 2025“紅衣課堂”

- 港科大發(fā)布大模型越獄攻擊評(píng)估基準(zhǔn),覆蓋6大類(lèi)別37種方法

- 引領(lǐng)智能運(yùn)維!全新FortiAIOps 3.0重新定義IT運(yùn)營(yíng)

- MirageFlow:一種針對(duì)Tor的新型帶寬膨脹攻擊

- 英偉達(dá)約談事件的制度邏輯與趨勢(shì)展望

- 國(guó)家互聯(lián)網(wǎng)信息辦公室發(fā)布《國(guó)家信息化發(fā)展報(bào)告(2024年)》

- 火狐中國(guó)終止運(yùn)營(yíng):辦公地?zé)o人,用戶(hù)賬號(hào)數(shù)據(jù)面臨清空

- 25年一直未變!網(wǎng)絡(luò)安全永恒的“十大法則”

- 關(guān)于征集數(shù)據(jù)安全評(píng)估標(biāo)準(zhǔn)化應(yīng)用實(shí)踐案例的通知

- ISC.AI 2025主題前瞻:ALL IN AGENT,全面擁抱智能體時(shí)代!